Sicherheit in der Multi-Cloud-Ära Abgeschirmt: Cloud Access Security Broker (CASB)

Konventionelle Cloud-Access-Security-Lösungen stoßen schnell an ihre Grenzen in Multi-Cloud-Umgebungen. Cloud Access Security Broker können Abhilfe schaffen.

Anbieter zum Thema

Das robuste Wachstum von Cloud-Diensten kann nicht darüber hinweg täuschen, dass die Nutzung auch „nur“ einer Cloud-Umgebung Cloud-native Sicherheitsansätze erforderlich macht. In hybriden IT-Umgebungen lassen sich viele Sicherheitsvorfälle auf misslungene Versuche zurückführen, bestehende Best-Practices aus On-Premise-Umgebungen auf Biegen und Brechen unverändert auf die Cloud zu übertragen.

Dabei nimmt die „Hybridisierung“ der Unternehmens-IT immer stärker zu. Cloud-Nutzer greifen zunehmend auf mehr als eine Cloud-Plattform zurück. Dieser Trend hängt zum Teil mit wirtschaftlichen Überlegungen zusammen, zum Teil aber auch mit der bloßen Verfügbarkeit spezialisierter Dienste. So haben etwa Applikationen aus dem Windows-Server-Ökosystem in der Microsoft-Wolke bereits auf Grund der Lizenzkosten einen klaren Heimvorteil. Amazons vollständig verwaltete Datenbanksysteme Aurora, RDS und DynamoDB wie auch die Data-Warehouse-Lösung Redshift setzen aber zwingend die AWS-Cloud voraus. Echtzeit-Kartendaten der Google-Maps-Plattform sind wiederum an die Google Compute Engine gebunden.

Bevor sich die betroffenen Unternehmen umschauen, sind sie mit ihren Daten in mehreren Clouds verankert. Erst recht kompliziert gestaltet sich dann die Gewährleistung der Zugriffssicherheit. Dafür zeichnen nämlich bei den Cloud-Anbietern jeweils proprietäre — und mit Angeboten der Mitbewerber gezielt inkompatible — Dienste verantwortlich.

Abhilfe schafft eine vergleichsweise neue Kategorie von Sicherheitssoftware: die sogenannten Cloud Access Security Broker (CASB, alternativ auch CSG für Cloud Security Gateway). Diese Lösungen unterstützen Unternehmen bei der Kontrolle der Cloud-Nutzung und beim Schutz sensibler Daten in hybriden IT- und Multi-Cloud-Umgebungen.

Sicherheit in der Multi-Cloud-Ära

Laut Gartner sind die Weichen im Markt für CASB-Lösungen auf Wachstum gestellt. Bis zum Jahre 2020 sollen demnach sechs von zehn aller Großunternehmen (60 Prozent) auf Cloud Access Security Broker (CASB) vertrauen. Zum Zeitpunkt der Studie (November 2017) hatten gerade einmal 10 Prozent dieser Firmen CASB-Software im Einsatz.

Feature-Parität bei den Sicherheits-, Identitäts- und Compliance-Lösungen der einzelnen Cloud-Anbieter suchen deren Nutzer seit jeher vergeblich. Denn reine Cloud-Anbieter haben offenbar vorrangig Vendor-Lock-In im Sinne. So haben sie aber auch keinen nennenswerten Erfolg mit ihren Sicherheitslösungen vorzuzeigen. Es ist auch nicht weiter erstaunlich, dass sich keiner der großen Cloud-Anbieter im Magic-Quadranten von Gartner für CASB als einer der Marktführer positionieren konnte.

Das renommierte Marktforschungsunternehmen Gartner hat drei der insgesamt elf Anbieter der begehrten Auszeichnung „Leader“ im Markt für CASB-Plattformen für würdig befunden:

- McAfee mit der Skyhigh Security Cloud (zuvor: Skyhigh Networks),

- Symantec mit CloudSOC und

- Netskope mit Cloud XD.

Microsoft und Oracle spielen zwar im Gartners Magic Quadrant für CASB noch als Nischenanbieter mit; von AWS und Google gibt es hier aber keine Spur.

McAfee Skyhigh Security Cloud

Die Skyhigh Security Cloud von McAfee kann mittlerweile auf eine insgesamt siebenjährige Entwicklungszeit zurückblicken. Mit der Übernahme des CASB-Pioniers Skyhigh Networks stieg McAfee aber praktisch über Nacht zu einem der führenden Anbieter auf. Gartner wertet die Skyhigh Security Cloud als eine der drei besten, wenn nicht die beste CASB-Lösung ein. Mit organischem Wachstum ließe sich ein derartiges Kunststück in einem vergleichbar kurzen Zeitraum wohl kaum realisieren.

Die Architekten der Skyhigh-Plattform hatten handfesten Realitätssinn bewiesen und eine Menge Pionierarbeit geleistet. Mit einer der größten Cloud-Service-Discovery-Datenbanken auf dem Markt nimmt sich Skyhigh der Problematik der gefürchteten Schatten-IT an. Hierbei handelt es sich um IT-Dienste, welche im Auftrag einzelner Fachabteilungen ohne den offiziellen Segen der IT-Verantwortlichen in Anspruch genommen wurden und „unter dem Radar fliegen“. Leichtsinnige Aktivitäten der Schatten-IT können nicht „nur“ die betroffenen Daten kompromittieren, sondern auch die Sicherheit anderer, legitimer Teile der Unternehmens-IT in Gefahr bringen. Skyhigh kann auch diese nicht-genehmigten Cloud-Dienste aufspüren, sie umfassenden Risikobewertungen unterziehen und passende Sicherheitsmaßnahmen ergreifen.

Zu den Stärken von Skyhigh gehört die ausgereifte Richtlinien-Engine. Dank der durchdachten Versionierung von Richtlinienänderungen lassen sich diese bei Bedarf problemlos zurücksetzen. Der Monitor-only-Modus der Engine ermöglicht es Administratoren, geplante Richtlinienänderungen vor der Implementierung auszutesten. Dadurch lassen sich potenziell kostspielige Störungen des laufenden Tagesgeschäfts verhindern.

Skyhigh überwacht die verschiedenen Clouds via deren native APIs. Ein Feature namens Lightning Link hängt sich in die Freigabeereignisse ein und kann Aktionen auf Auslöserereignisse anwenden, noch bevor sich diese auf die IT-Umgebung auswirken. Auf diese Weise gewährleistet das System eine API-basierte Echtzeitsteuerung der Freigabeaktivitäten.

Skyhigh hat auch die Prävention vor Datenverlusten (kurz: DLP für Data Loss Prevention) sowie Verschlüsselung und Tokenisierung von strukturierten und unstrukturierten Daten bei gängigen SaaS-Anwendungen ins Visier genommen. Die DLP-Engine von Skyhigh lässt sich anhand tatsächlicher Ereignisse aus der täglichen Praxis trainieren und kann aus beliebigen historischen Daten neue Regeln ableiten. Bei einigen SaaS-Anwendungen liefert die Engine sogar In-App-Benachrichtigungen über Regel-Verstöße.

Mithilfe von AppExchange-Connectors kann ein SaaS-Anbieter eine API-Adapterkonfigurationsdatei erstellen, um Skyhighs CASB-Engine die Überwachung und Steuerung der betreffenden Anwendung zu ermöglichen. Die Nutzung der API-Adapterkonfigurationsdatei hilft SaaS-Anbietern, kleinere Zusatzfeatures in der CASB-Lösung in Eigenregie verfügbar zu machen.

Rein technisch gesehen ist die McAfee Skyhigh Security Cloud über alle Zweifel erhaben. Die DLP-Engine sei so umfassend und ausgereift, dass viele Unternehmen keinerlei sonstigen DLP-Tools benötigen würden, urteilt Gartner.

Leider rechnet McAfee viele Features von Skyhigh etwas kleinlich auf Per-SKU-Basis (Stock Keeping Unit) ab. Dadurch verkompliziert sich die Lizenzierung. Laut Gartner sollen viele Cloud-Nutzer bei Skyhigh trotz der letzten Preissenkung die im Vergleich zu Mitbewerbern eben immer noch abgehobenen Kosten bemängeln; die Lizenzgebühren erwiesen dem Namen „Skyhigh“ leider alle Ehre.

Angesichts des nutzerfeindlichen Preismodells von Skyhigh kommen in vielen Unternehmen vorrangig CASB-Lösungen von Symantec und Netskope in die engere Wahl.

Symanctec CloudSOC: das Beste aus Blue Coat, Perspecsys und Elastica

Mit CloudSOC strebt Symantec ein elastisches Sicherheitsmodell für die Multi-Cloud-IT an, welches mit den Daten der Anwender und den Applikationen mitwandert.

Zur Absicherung von Multi-Cloud-IT setzt Symantecs CloudSOC auf API-basierte Securelets und schützt damit Daten in Cloud-Umgebungen wie Office 365, Google Suite, Box, Dropbox, Salesforce, AWS, Azure, ServiceNow, DocuSign, Jive, GitHub, Slack, Spark, Workday und anderen. Hierzu erlaubt Symantecs CloudSOC sowohl die Steuerung und Überwachung sanktionierter Zugriffe über SaaS- und IaaS-Accounts als auch die Abwicklung von Echtzeit-Datenverkehr zwischen Anwendern und Cloud-Apps über sogenannte CASB-Gateways.

Zur Erkennung und Absicherung sensibler Daten macht sich CloudSOC eine Technologie namens ContentIQ zu Nutze. Es handelt sich dabei um eine Data-Science-Engine zur Verhinderung von Datenverlusten. ContentIQ nutzt Maschinelles Lernen zur akkuraten Klassifizierung der Datenströme und kann illegitime Freigaben kritischer Dokumente verhindern.

Organisches Wachstum stellt bei CASB-Lösungen offenbar eher die Ausnahme dar. Denn sowohl McAfees Skyhigh Security Cloud als auch Symantecs CloudSOC sind im Zuge von Akquisitionen entstanden. Im Juni 2016 hatte sich Symantec den CASB-Anbieter Blue Coat angeeignet; anderthalb Jahre später (im November 2017) kartete McAfee mit der Übernahme von Skyhigh Networks nach.

Auch Blue Coat selbst hatte auch nicht auf organisches Wachstum gesetzt. Im Juli 2015 akquirierte das Unternehmen die gerade einmal knapp sechs Jahre alte Perspecsys und im November 2015 das dreijährige Startup Elastica. Perspecsys hatte sich auf die sichere Datenerfassung durch die Tokenisierung und die Verschlüsselung spezialisiert. Elastica hatte sich im Bereich der Data-Loss-Prevention, UEBA (User and Entity Behavior Analytics) und Content-Inspection einen Namen gemacht. Blue Coat hatte die Technologie in die eigene marktführende Cloud Security Gateway-Lösung (CSG) integriert und wurde daraufhin von Forrester Research zum „Wave Leader 2016“ gekrönt. Mit der Übernahme von Blue Coat hatte Symantec so auch die Technologie von Perspecsys und Elastica mit ins Haus geholt und sich damit in einem Atemzug bei Gartner als einer der drei „Leader“ im Markt für Cloud Access Security Brokers qualifiziert.

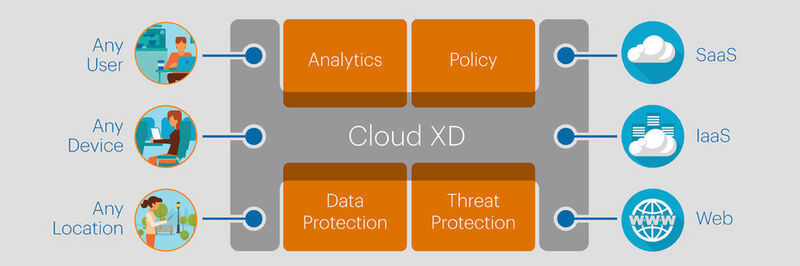

Netskope Cloud XD

Netskope bietet die eigene CASB-Plattform, Cloud XD, als eine Cloud-Lösung und/oder eine On-Premises-Appliance an. Die Auswertung des Datenverkehrs erfolgt in beiden Fällen in der Netskope-Cloud.

Anders als McAfee und Symantec musste Netskope Inc. auf organisches Wachstum setzen — in einem Markt, der im Takt von Akquisitionen lebt, kein leichtes Unterfangen. Denn auch andere IT-Anbieter haben CASB-Know-How extern eingekauft, darunter Oracle (Palerra), Cisco (CloudLock), IBM (Gravitant), Microsoft (Adallom), Forcepoint (Skyfence) und Proofpoint (FireLayers). Netskope wurde bei der Akquisitionswelle anscheinend übergangen.

Die führende Marktposition, die sich McAfee und Symantec in einem bis zwei Jahren erkaufen konnten, musste sich Netskope im Laufe von sechs Jahren mit harten Bandagen erkämpfen. Der CASB-Pionier hatte es dennoch geschafft, von Anfang an zahlreiche angesehene Ingenieure und Hauptarchitekten von Unternehmen wie Palo Alto Networks, Juniper Networks/Netscreen und McAfee/IntruVert abzuwerben. Der dicken Kapitaldecke seiner beiden Rivalen stellt das Unternehmen erschwinglichere Preise entgegen.

Zu den Highlights von Cloud XD zählt die robuste DLP-Engine. Die Erkennung der Schatten-IT umfasst ein geführtes Korrekturverfahren mit allgemeinen Empfehlungen zur Verbesserung der Cloud-Sicherheitseinstellungen. Ein Vertrauensindex deckt tausende von Cloud-Diensten ab; Netskope berücksichtigt hierbei Kriterien wie die Preisstruktur und die DSGVO-Konformität.

Im Gegensatz dazu ist die API-Unterstützung vergleichsweise mager ausgefallen; die Plattform deckt nur eine Handvoll der meist genutzten Cloud-Dienste ab. Hochgeschraubte Authentifizierungsrichtlinien für kritische Zugriffe sind nur mit einem einzigen IDaaS-Provider, Ping Identity [url=https://www.pingidentity.com], funktionsfähig.

Fazit

CASB-Lösungen erlauben es Unternehmen, ihre CAS-Richtlinien Cloud-übergreifend zu verwalten. Der Ansatz senkt die TCO-Kosten und vereinfacht die Implementierung von anpassungsfähigen Sicherheitskontrollen.

Die Autoren: Filipe Pereira Martins und Anna Kobylinska sind Analysten bei McKinley Denali Inc. (USA) und der bei der Soft1T S.a r.l. Beratungsgesellschaft mbH.

(ID:45511695)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/82/28822fdaa4c61461c818bca172525d7c/0131644767v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/22/ff229cfde46e8cdbd2def659dc1a1366/0131266993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f1/aef1db70325fb40dde674f774f583eb5/0130594750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/ff/3bfffe7201cab3bb7cb2988549db0c39/0131528304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/9f/129f457d9e29121fefef8fc9ae1f4d6c/0131597620v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/df/31df70dc9aba2df0756027ace9211392/0131107808v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/e5/bde5767a1ab00c441b46d359749dcccc/0131265436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/25/db25b42919c7b89e74159db9b83009cb/0131107828v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/39/78393d4add08a8ef46e4ac1cbfddadbd/0131124773v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/8f/018fbf10657dc3731cd869bc69ba5570/0130772709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/d2/67d2826999d0ccbbb938fedc53387e33/0131077259v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/19/0e19eb5a1ab074734c0597eacdbf030c/0131327372v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/c8/16c8ff5b6ee25fe71508977862c68645/0131567078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/dd/67dd21da675be/logo-horizontal-rgb.svg)

:fill(fff,0)/p7i.vogel.de/companies/68/6c/686cc778b54e4/flexera-no-tagline-rgb-full-color.png)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/images.vogel.de/vogelonline/bdb/1461000/1461004/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1461000/1461005/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1461000/1461006/original.jpg)

:quality(80)/images.vogel.de/vogelonline/bdb/1461000/1461007/original.jpg)

:quality(80)/p7i.vogel.de/wcms/18/4b/184b80efa4e9d1d4d905806db297dd02/0128695221v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fd/56/fd56c901ec0e17069f101c0b92fcd9a3/0125685819v1.jpeg)