Citrix Technology Exchange 2018 Aus Cloud Security wird User Centric Security

Cloud Security muss neu gedacht werden, um der tatsächlichen IT-Nutzung in Unternehmen gerecht zu werden. Es geht nicht um sichere Clouds, sondern um Sicherheit bei der digitalen Arbeit. Was das bedeutet, zeigte die Konferenz Citrix Technology Exchange 2018 im World Conference Center in Bonn.

Anbieter zum Thema

Viele Umfragen befassen sich damit, ob die Unternehmen in Deutschland und in der EU eher zur Public Cloud oder zur Private Cloud greifen oder ob sie doch lieber auf On-Premises setzen. Ebenso berichten viele Studien darüber, was bei der Absicherung von Clouds noch fehlt. So wichtig es ist, sich mit der Sicherheit und dem Datenschutz bei Cloud Computing zu befassen, so wichtig ist es auch, sich die wirkliche IT-Nutzung in den Unternehmen zu vergegenwärtig.

Genau hier setzte die Citrix Technology Exchange 2018 an, die das Motto „Get Ready for Take Off“ hatte. Wenn sich Unternehmen auf den Weg in die „Wolken“ machen, also Cloud Computing einführen und ausweiten wollen, müssen sie sich klarmachen, wohin die Passagiere und die Fracht dieses Fluges eigentlich „fliegen“. Das Ziel lautet weder Public Cloud noch Private Cloud, sondern Best of Clouds, wie Christian Reilly, Vice President & CTO bei Citrix, in seiner Keynote betonte.

Cloud Computing ist ganz anders

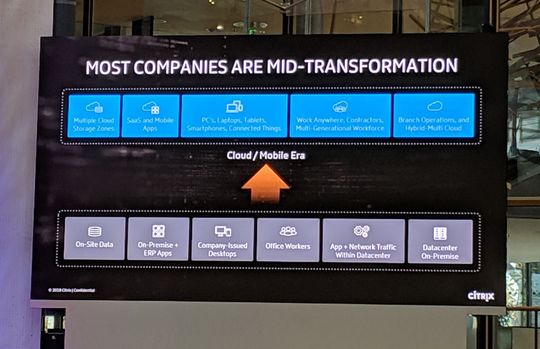

Unternehmen werden nicht ihre gesamte IT in die Cloud auslagern, wie es früher einmal vorhergesagt wurde. Stattdessen bleibt es bei Hybrid Cloud, als Mischung aus Cloud und On-Premises, und bei Multi-Clouds, als parallele Nutzung verschiedener Public Clouds, Private Clouds und auch Enterprise Clouds. Die meisten Unternehmen stecken mitten in der Digitalen Transformation und sind nicht in der „Mobile und Cloud Ära“ angekommen.

Was aber bedeutet das für die Cloud Security? Typische Sicherheitskonzepte für die Cloud richten ihren Blick auf die Security beim Cloud-Anbieter, die Sicherheitsmaßnahmen beim Cloud-Nutzer, auf die Apps, auf die Daten und die Vernetzung. Hier muss auch überall Security herrschen. Doch für die Konzeption der Security-Maßnahmen gilt es, eine neue Blickrichtung einzunehmen.

Der Nutzer muss in den Fokus, aus der klassischen Cloud-Security wird dann eine User Centric Security. Das Ziel sollte nicht mehr lauten, dass der Nutzer nur mit sicheren IT-Systemen arbeitet, sondern dass die Security den Nutzer immer begleitet. Nicht die Cloud selbst braucht Sicherheit, sondern der Digital Workspace der Nutzer und Administratoren, so ein Kerngedanke der Citrix Technology Exchange. User Centric Security bedeutet dabei, dass es ein ausgewogenes Verhältnis zwischen User Experience und Security geben muss, keine Seite darf überwiegen oder übertrieben werden, sonst geht es zulasten der anderen Seite.

Auf zum Paradigmenwechsel!

Betrachtet man die Cloud-Sicherheit aus Nutzersicht, müssen alle Bestandteile des Digital Workspace sicher und verfügbar bereitgestellt werden, also alle Apps, Desktops und Files, ganz gleich, ob sie nun On-Premises, aus einer Cloud, aus verschiedenen Clouds oder aus dem Edge Computing stammen. Citrix spricht von Secure Digital Perimeter. Neben der sicheren und zuverlässigen Bereitstellung des Workspaces kommt es in der User Centric Security auf die Sicherheit rund um den Nutzer an: Es muss sichergestellt sein, dass es der legitime Nutzer ist und dass der Nutzer genau und nur die Apps, Desktops und Files im Zugriff hat, die er braucht und nutzen darf.

Sicherheit für den Digital Workspace besteht deshalb zum einen aus Access Control, zum anderen aus User Analytics, um die beiden zentralen Bausteine zu nennen. User Analytics stellt dabei sowohl die Versuche unberechtigter Zugriffe fest als auch die ungewöhnlichen Aktivitäten legitimer Nutzer, hat also die internen und die externen Angreifer im Blick. Citrix rechnet zu Access Control Funktionen wie SSO (Single-Sign-On) für alle Apps, gleichgültig wo sie betrieben werden, MFA (Multi-Faktor-Authentifizierung), eine Kontrolle der App-Zugriffe auf Daten, den Schutz der Nutzer vor gefährlichen Webseiten und das White Listing von sicheren Webseiten sowie freigegebenen Apps.

Citrix Analytics dient neben der Security auch Performance und Operations. Für die Security werden die Zugriffe und Aktivitäten der Nutzer ausgewertet und unter Einsatz von Machine Learning (ML) bewertet und mit Risikofaktoren versehen. Abhängig von dem jeweiligen Risikoschwellwert können dann Aktivitäten zum Beispiel mit einer Warnung und einer Blockade beantwortet werden. Weitere Security-Funktionen für den Digital Workspace sind Sicherheit mobiler Endgeräte und Anwendungen, Sichere Zusammenarbeit (File Transfer) und Business Continuity (Ausfallsicherheit). Zu den Security Services, die Citrix für den Digital Workspace anbietet, zählen Monitoring as a Service (Event Delivery Control aaS), DDoS-Schutz as a Service und Web Application Firewall (WAF) as a Service. Dabei unterstützen die Services die Nutzung von IT-Ressourcen aus der Cloud ebenso wie aus dem Rechenzentrum des Unternehmens oder aus dem Edge-Bereich (Internet of Things, IoT).

Die Citrix Technology Exchange 2018 zeigte somit einen Weg, Cloud-Sicherheit anders, eben aus Sicht des Nutzers zu sehen. Hier besteht bei so manchem Unternehmen noch der Bedarf für ein Umdenken, dies ist eine Aufgabe und Herausforderung nicht nur für Security-Verantwortliche in Unternehmen, sondern auch für Citrix, da der Anbieter selbst einen Paradigmenwechsel vollzogen hat und nun den Markt entsprechend informieren und sensibilisieren muss.

(ID:45625748)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f1/aef1db70325fb40dde674f774f583eb5/0130594750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/ff/3bfffe7201cab3bb7cb2988549db0c39/0131528304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/91/d29106faa9c797de960292838ae455ee/0131601665v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/39/78393d4add08a8ef46e4ac1cbfddadbd/0131124773v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/9f/129f457d9e29121fefef8fc9ae1f4d6c/0131597620v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/df/31df70dc9aba2df0756027ace9211392/0131107808v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/25/db25b42919c7b89e74159db9b83009cb/0131107828v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/fb/befb8db9f26b45c7d428f861f1efb8c0/0131549908v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/b7/feb71e254300b6fbb7068fce0a094d7d/0131548512v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/8f/018fbf10657dc3731cd869bc69ba5570/0130772709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/d2/67d2826999d0ccbbb938fedc53387e33/0131077259v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/19/0e19eb5a1ab074734c0597eacdbf030c/0131327372v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/c8/16c8ff5b6ee25fe71508977862c68645/0131567078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/f0/dcf076154dec7241a774d7d91c95ed93/0131054135v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/135400/135488/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/p7i.vogel.de/companies/65/a4/65a4b6173962d/cloudgrmany-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/p7i.vogel.de/wcms/0d/f8/0df8ae42902423336d9c6b8e6323b3d7/0129665972v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/0a/0e0afeb87b4b85b5ae84a1ba995cee98/0128299374v1.jpeg)