Kontrollierbares Filesharing über Unternehmensgrenzen hinaus Volle Datenkontrolle dank „Un-sharing“

Datei- und Dokumenten-Transfers innerhalb der Unternehmensgrenzen sind unkritisch und über spezielle Werkzeuge etabliert. Wie Sicherheitsfunktionen von Collaboration-Plattformen für hochsensible Industrien als Vorbild für das Filesharing über Unternehmensgrenzen hinaus in anderen Branchen dienen können, zeigt dieser Beitrag.

Anbieter zum Thema

Die meisten Firmen verfügen heute über bestens abgesicherte Infrastrukturen zum Austausch von Dokumenten und Informationen innerhalb der eigenen Unternehmensgrenzen. Es gibt Systeme für Dokumentenmanagement, Aktenverwaltung oder Archivierung, welche entweder in bestimmten Abteilungen oder unternehmensweit verwendet werden.

Hierfür werden im Normalfall Standardanwendungen auf die speziellen Bedürfnisse der Unternehmen und Abteilungen zugeschnitten. Solange Dokumente und Informationen innerhalb der Unternehmensgrenzen bleiben, ist der Aufwand also überschaubar.

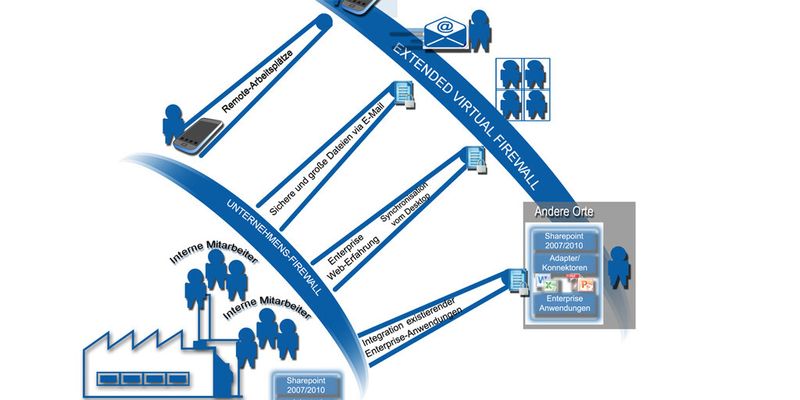

Sobald jedoch Informationen, Daten und Dokumente zwischen einzelnen Filialen oder mit Externen über die Firewall-Grenzen hinweg ausgetauscht werden, entstehen echte Sicherheitsrisiken. Ein Austausch zwischen Filialen und Regionen wird meist durch Virtual Private Networks (VPN) oder PGP- bzw. S/MIME-Verfahren abgesichert.

Eine andere Möglichkeit ist die Einrichtung von Applikationen in einer sogenannten de-militarisierten Zone (DMZ), auf welche dann auch externe Geschäftspartner Zugriffsberechtigungen haben können. All diese Möglichkeiten erhöhen jedoch die Komplexität der IT-Infrastruktur und lassen die Kosten für den Informationsfluss exorbitant ansteigen.

Eine spezielle Collaboration-Plattform kann hier Abhilfe schaffen, indem sie Unternehmen zwei wichtige Fähigkeiten verleiht: Zu jeder Zeit die Kontrolle über die Daten zu behalten und jederzeit nachweisen zu können, wer wann worauf zugegriffen hat. Dabei gibt eine derartige Plattform Mitarbeitern gleichzeitig die Freiheit, ihre Aufgaben schnell und effektiv zu erledigen. Eine Gratwanderung, die in Zeiten von Cyberkriminalität und Wirtschaftsspionage höchst anspruchsvoll ist.

(ID:38963600)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/22/ff229cfde46e8cdbd2def659dc1a1366/0131266993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f1/aef1db70325fb40dde674f774f583eb5/0130594750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/ff/3bfffe7201cab3bb7cb2988549db0c39/0131528304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/91/d29106faa9c797de960292838ae455ee/0131601665v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/9f/129f457d9e29121fefef8fc9ae1f4d6c/0131597620v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/df/31df70dc9aba2df0756027ace9211392/0131107808v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/e5/bde5767a1ab00c441b46d359749dcccc/0131265436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/25/db25b42919c7b89e74159db9b83009cb/0131107828v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/39/78393d4add08a8ef46e4ac1cbfddadbd/0131124773v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/fb/befb8db9f26b45c7d428f861f1efb8c0/0131549908v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/8f/018fbf10657dc3731cd869bc69ba5570/0130772709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/d2/67d2826999d0ccbbb938fedc53387e33/0131077259v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/19/0e19eb5a1ab074734c0597eacdbf030c/0131327372v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/c8/16c8ff5b6ee25fe71508977862c68645/0131567078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/69/78/6978b25fc2f5d/easy-by-conrizon-logo-black-cmyk-ai.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/dd/67dd21da675be/logo-horizontal-rgb.svg)

:fill(fff,0)/p7i.vogel.de/companies/67/a0/67a0cd61751d3/mendix-logo-industry-of-things.jpeg)

:quality(80)/p7i.vogel.de/wcms/e9/98/e9982c38cc7e325c06e98d8a31f6f2b7/0124935462v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/b6/e8b62738516a2d7206d185d8aac1efae/0128624921v1.jpeg)