HashiCorp Vault Enterprise in AWS Verschlüsselter Datenspeicher in der Cloud

„Wir würden gerne HashiCorp Vault Enterprise in AWS mit betreiben, da wir diese Software bereits in unserem einen Datacenter verwenden. Was sind die Best Practices für die Installation und den Betrieb von HashiCorp Vault Enterprise in AWS?“

Anbieter zum Thema

Datensicherheit ist ein grundlegendes Anliegen aller Unternehmen, wobei diese oft dedizierte Hardware nutzen, um wertvolle Informationen und Secrets zu schützen. Doch es wird immer herausfordernder, die Sicherheit zu skalieren, da sich immer mehr Teile der Infrastruktur in die Cloud verlagert.

HashiCorp Vault ist eine Software zum Speichern, Kontrollieren und Absichern von Tokens, Passwörtern, Zertifikaten und Keys zur Verschlüsselung, um Secrets oder andere sensitive Daten über ein grafisches Benutzerinterface, eine CLI oder HTTP-API zu schützen.

Zusätzlich zu Vault bietet HashiCorp Open-Source-Tools wie Vagrant, Packer, Terraform, Consul und Nomad an. Enterprise-Versionen von Vault, Terraform, Consul und Nomad erweitern die Open-Source-Tools um Funktionen, die die Kollaboration, Governance und Multi-Datacenter-Funktionalität unterstützen.

Integration in AWS

Vault verfügt über eine umfassende Integration mit AWS sowohl in Open-Source- als auch in Enterprise-Editionen. Die Software lässt sich zudem mit dem AWS Key Management Service (KMS) und AWS CloudHSM integrieren, wenn ein mandantenfähiger Zugriff auf manipulationssichere Hardware-Sicherheitsmodelle (HSMs) in einer Virtual Private Cloud (VPC) benötigt wird. Mit Vault lassen sich Datenbank-Anmeldeinformationen verwalten, dynamische X.509-Zertifikate ausstellen, der SSH-Zugriff kontrollieren und vieles mehr.

Nach der Installation von Vault und der Initialisierung der Software werden zwei Verschlüsselungsschlüssel erstellt – ein Data Encryption Key (DEK) und ein Key Encryption Key (KEK), auch bekannt als Master Key. Der DEK erstellt die kryptografische Barriere in Vault, und alle Daten, die zwischen Vault und dem Speicher-Backend fließen, passieren die kryptografische Barriere.

Diese Barriere garantiert, dass Daten, die in das Speicher-Backend für persistente Speicherung geschrieben werden, vom DEK verschlüsselt werden. Wenn Vault Daten aus dem Speicher-Backend zurückholen muss, werden die Daten vom DEK auf dem Rückweg verifiziert und entschlüsselt.

Falls ein höherer Automatisierungsgrad angestrebt oder in stark regulierten Umgebungen gearbeitet werden soll, bietet Vault Enterprise Integrationen in folgende AWS-Services an: AWS CloudHSM und AWS Key Management Service (KMS). Beide Dienste bieten eine von FIPS 140-2 unterstützte Hardware zur Sicherung von kryptografischen Schlüsseln.

Für viele Unternehmen ist AWS KMS der bevorzugte Dienst zur Sicherung ihrer kryptographischen Schlüssel. In ausgewählten Fällen, in denen ein Unternehmen den Einsatz eines nach FIPS 142 Level 3 validierten HSM mit nur einem Mandanten erfordert, ist CloudHSM erforderlich.

CloudHSM ist ein Cloud-basiertes Hardware-Sicherheitsmodul, mit dem auf einfache Weise eigene Verschlüsselungscodes in der AWS-Cloud generiert und verwendet werden kann. Mit CloudHSM können eigene Verschlüsselungsschlüssel mit Hilfe von FIPS 140-2 Level 3 validierten HSMs verwaltet werden.

Installation von HashiCorp Vault in AWS

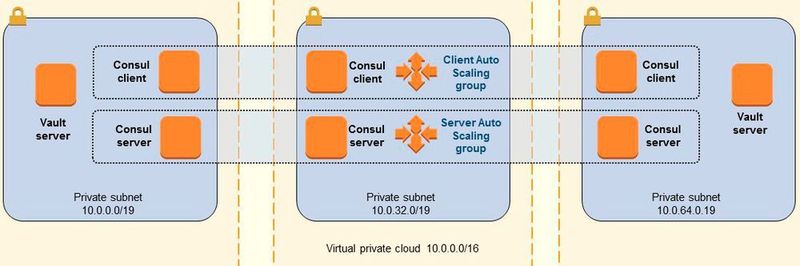

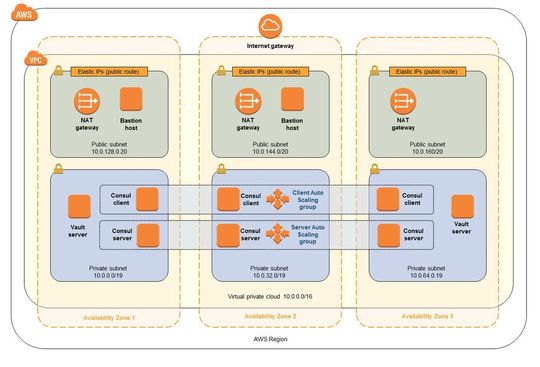

Ein QuickStart-Guide erläutert die Installation von HashiCorp Vault in AWS. Dabei wird eine hochverfügbare Architektur in drei verschiedene Availability Zones einer Region ausrollt. Diese Architektur besteht aus:

- Einer Virtual Private Cloud (VPC) mit öffentlichen und privaten Subnetzen über drei verschiedene Availability Zones. Dies ist die Basisnetzwerkinfrastruktur für das HashiCorp Vault-Deployment.

- Ein Internet Gateway, um Zugriff auf das Internet zu gewärleisten.

- Linux Bastion Hosts In den öffentlichen Subnetzen, um Zugriff über Secure Shell (SSH) auf die EC2 Instanzen in den privaten Subnetzen zu gewährleisten.

- In den privaten Subnetzen eine HashiCorp Consul-Umgebung (so wie in dem HashiCorp Consul Quick Start Deployment Guide beschrieben). Vault nutzt Consul DNS zur Integration mit Consul.

- In den privaten Subnetzen zwei Vault Server-Knoten.

In dem GitHub-Repository des QuickStart Reference Deployments befinden sich mehrere AWS CloudFormation-Templates, mit dessen Hilfe die Lösung im eigenen AWS Account auf Knopfdruck ausgerollt werden kann.

Fazit

HashiCorp Vault ist eine Software, die die Verwaltung und Nutzung von Keys zur Verschlüsselung, Secrets oder anderen sensitiven Daten deutlich erleichtert. Die Lösung integriert sich in AWS Services wie AWS CloudHSM und AWS KMS, falls hohe Automatisierung gefordert ist oder hohe Compliance-Anforderungen bestehen.

* Sascha Möllering arbeitet als Solutions Architect bei der Amazon Web Services Germany GmbH. Seine Interessen liegen in den Bereichen Automation, Infrastructure as Code, Distributed Computing, Container und JVM.

(ID:45704121)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/82/28822fdaa4c61461c818bca172525d7c/0131644767v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ff/22/ff229cfde46e8cdbd2def659dc1a1366/0131266993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f1/aef1db70325fb40dde674f774f583eb5/0130594750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/ff/3bfffe7201cab3bb7cb2988549db0c39/0131528304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/9f/129f457d9e29121fefef8fc9ae1f4d6c/0131597620v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/df/31df70dc9aba2df0756027ace9211392/0131107808v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/5e/49/5e4944d9a01b376498034e18963b35ca/0131078308v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bd/e5/bde5767a1ab00c441b46d359749dcccc/0131265436v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/25/db25b42919c7b89e74159db9b83009cb/0131107828v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/8f/018fbf10657dc3731cd869bc69ba5570/0130772709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/d2/67d2826999d0ccbbb938fedc53387e33/0131077259v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/19/0e19eb5a1ab074734c0597eacdbf030c/0131327372v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/c8/16c8ff5b6ee25fe71508977862c68645/0131567078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/dd/67dd21da675be/logo-horizontal-rgb.svg)

:fill(fff,0)/p7i.vogel.de/companies/65/a4/65a4b6173962d/cloudgrmany-logo.png)

:quality(80)/p7i.vogel.de/wcms/0b/6c/0b6c9dcb261d2ec32db863214290757d/0125462280v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/37/f0375f651a7ef4b1fd69ac47f2d07bd9/0129221869v1.jpeg)