McAfee Cloud Adoption and Risk Report Daten in der Cloud sind stärker gefährdet als gedacht

Die Cloud ist noch immer nicht so sicher, wie erhofft. Die größten Gefahren für in der Cloud gespeicherte sensible Unternehmensdaten treten vor allem bei SaaS-Collaboration, IaaS- bzw. PaaS-Konfigurationsfehlern sowie Cloud-Bedrohungsvorfällen auf.

Anbieter zum Thema

Der aktuelle McAfee Cloud Adoption and Risk Report, legt offen, dass Daten in der Cloud bisher weniger gut geschützt sind als Unternehmen und Organisationen vermuten. Die Gefahr, dass Daten aus der Cloud gestohlen werden, ist nach wie vor groß. Die Schwachstelle liegt dabei nicht nur auf Seiten der Cloud-Services. Immer mehr Unternehmen nutzen nämlich Cloud-Dienste als sie vermuten: Inzwischen enthält fast ein Viertel der Daten, die in die Cloud geladen werden, sensible Inhalte. Mit der steigenden Nutzung nehmen folglich auch die Risiken zu.

Die größte Schwachstelle sind dabei oft die Nutzer selber: Seit 2016 teilen 23 Prozent mehr Anwender sensible Daten über öffentliche Links. 48 Prozent aller Dateien, die in die Cloud geladen werden, werden früher oder später auch geteilt und 22 Prozent der Cloud-Nutzer teilen solche Dateien extern. Und auch der Umfang sensibler Daten, die an eine persönliche E-Mail-Adresse gesendet werden, stieg ebenfalls um 12 Prozent. Eine weitere Gefahr für die Sicherheit der Daten in der Cloud sind Nutzer-Accounts, die von außen ausgespäht oder manipuliert wurden: 80 Prozent aller Organisationen erleiden mindestens einmal monatlich einen Vorfall mit einem solchen kompromittierten Account und von 92 Prozent aller Organisationen kursieren gestohlene Cloud-Login-Daten im Dark Web.

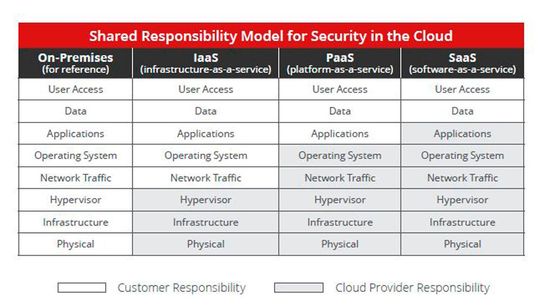

Da die gemeinsame Nutzung sensibler Daten in der Cloud im Vergleich zu früher 53 Prozent zugenommen hat, werden diejenigen, die keine Cloud-Strategie mit Datenverlustschutz, Konfigurationsprüfungen und Kollaborationskontrollen verfolgen, die Sicherheit ihrer wertvollsten Asset-Daten gefährden und sich gleichzeitig einem erhöhten Risiko der Nichteinhaltung interner und externer Vorschriften aussetzen. Die Studie ergab außerdem, dass Unternehmen mit einer intensiven Public-Cloud-Nutzung, im Durchschnitt mehr als 2.200 Fehlkonfigurationen pro Monat in ihren Infrastructure-as-a-Service-(IaaS)- und Platform-as-a-Service-(PaaS)-Instanzen erleben. Schließlich decken Cloud Service Provider in der Regel nur die Sicherheit der Cloud selbst ab, aber nicht die Kundendaten oder die Nutzung der Infrastruktur und Plattformen durch den Kunden. Daher sind Unternehmen immer und überall für die Sicherung ihrer Daten selber verantwortlich und unterstreichen damit die Notwendigkeit, Cloud-Sicherheitslösungen einzusetzen, die das gesamte Cloud-Spektrum abdecken, von SaaS (Software-as-a-Service) über IaaS und PaaS.

Cloud Collaboration ist Segen und Fluch zugleich

Cloud-Services bieten eine enorme Chance, das Geschäft durch ihre Fähigkeit zur schnellen Skalierung zu beschleunigen, so dass Unternehmen mit ihren Ressourcen flexibel agieren und neue Möglichkeiten der Zusammenarbeit bieten können. Cloud-Dienste wie Box und Produktivitätssuiten wie Office 365 werden eingesetzt, um die Flexibilität und Effektivität der Zusammenarbeit zu erhöhen. Zusammenarbeit bedeutet jedoch auch gemeinsame Nutzung. Unkontrollierte gemeinsame Nutzung gefährdet aber sensible Daten. Bedrohungsereignisse in der Cloud, durch beispielsweise gefährdete Konten, privilegierte Benutzer- und Insider-Bedrohungen, sind im Laufe des Jahres um 27,7 Prozent gestiegen, wobei die Bedrohungen in Office365 sogar um 63 Prozent zugenommen haben.

Um die sensiblen Daten in Cloud-Speicher-, Dateifreigabe- und Kollaborationsanwendungen zu schützen, müssen Unternehmen zunächst verstehen, welche Cloud-Services verwendet werden, wie diese ihre sensiblen Daten speichern und wie und mit wem diese Daten ausgetauscht werden. Sobald Unternehmen diese Transparenz erreicht haben, können sie geeignete Sicherheitsrichtlinien durchsetzen, um zu verhindern, dass hochsensible Daten in nicht genehmigten Cloud-Diensten gespeichert werden. Zusätzlich formulierte Leitlinien können die nicht-konforme Weitergabe sensibler Daten aus genehmigten Cloud-Diensten verhindern, zum Beispiel wenn Daten mit persönlichen E-Mail-Adressen über einen offenen, öffentlichen Link weitergegeben werden sollen.

IaaS und die Risiken der Fehlkonfiguration

Bei SaaS liegt die Datensicherung, die Benutzeridentität und der Zugriff auf Daten in erster Linie in der Verantwortung des Kunden. Mit IaaS müssen sie einen noch viel größeren Teil der Sicherheitsverantwortung, die Daten, Identität, Zugriff, Anwendungen, Netzwerkkontrollen und Host-Infrastruktur umfasst, übernehmen. Dies birgt zwar die Möglichkeit, eine größere Kontrolle über die Cloud-Infrastruktur zu behalten, vergrößert aber auch die Fläche des Unternehmens für Sicherheitsrisiken und deren Verantwortung. IaaS-Anbieter wie Amazon Web Services (AWS) bieten mehrere Infrastruktur- und Plattformdienste an, die jeweils eine tiefe und komplizierte Sicherheitsabrechnung aufweisen. Rajiv Gupta, Senior Vice President des Cloud Security Business bei McAfee, rät Unternehmen zu einem cloud-nativen und reibungslosen Weg, „um ihre Daten konsistent zu schützen und sich vor Bedrohungen aus dem gesamten Spektrum von SaaS, IaaS und PaaS zu schützen“.

Kompromittierte Konten und Bedrohungen von Innen

Die meisten Gefahren für Daten in der Cloud resultieren aus gefährdeten Konten und Insider-Bedrohungen. Das durchschnittliche Unternehmen generiert über 3,2 Milliarden Ereignisse pro Monat in der Cloud, von denen 3.217 anomale Verhaltensweisen und 31,3 tatsächliche Bedrohungsereignisse sind. Insgesamt sind aber die Bedrohungsereignisse in der Cloud, wie zum Beispiel gefährdete Konten,

privilegierte Benutzer oder Insider-Bedrohungen, um 27,7 Prozent gestiegen. 80 Prozent aller Unternehmen können mindestens eine kompromittierte Kontobedrohung pro Monat nachweisen und 92 Prozent aller Unternehmen wurden Cloud-Anmeldeinformationen gestohlen, um diese dann im Dark Web zu verkaufen.

Unternehmen sollten daher genau wissen, wie Cloud-Services genutzt werden, um der Kompromittierung von Konten oder Insider-Bedrohungen einen Schritt voraus zu sein. Sie sollten anomales Verhalten erkennen, zum Beispiel wenn derselbe Benutzer gleichzeitig von verschiedenen Standorten aus auf die Cloud zugreift, was auf eine gefährdete Kontobedrohung hindeuten könnte. Ein erster Schritt zum Schutz von Daten in der Cloud ist die Implementierung sogenannter Cloud Access Security Brokers (CASBs), also cloud-basierter Dienste, die die Sicherheits-, Compliance- und Governance-Richtlinien für Cloud-Services durchsetzen. Sie helfen Unternehmen, ihre bestehenden Sicherheitskontrollen zu nutzen und gegebenenfalls zu erweitern und gegebenenfalls neue cloud-basierte Sicherheitskontrollen zu definieren und einzusetzen, damit Unternehmen ihre Daten konsistent vor vor Bedrohungen im gesamten Spektrum von SaaS, IaaS und PaaS können.

Erhebungsmethodik

Für den Cloud Adoption and Risk Report analysierte McAfee aggregierte, anonymisierte Cloud-Nutzungsdaten von über 30 Millionen McAfee MVISION Cloud-Benutzern weltweit in Unternehmen aller wichtigen Branchen, darunter Finanzdienstleistungen, Gesundheitswesen, öffentlicher Sektor, Bildung, Einzelhandel, High-Tech, Fertigung, Energie, Versorgungsunternehmen, Recht, Immobilien, Transport und Business Services. Zusammengenommen generieren diese Benutzer jeden Tag Milliarden einzigartiger Transaktionen in der Cloud. Zudem kann das McAfee Cloud Service Registry über 50 Attribute das Verhalten von Unternehmen anhand detaillierter Datensignaturen für über 25.000 Cloud-Services nachverfolgen. Zusätzliche kontextbezogene Informationen stammen aus der dieses Jahr veröffentlichten Umfrage „Navigating a Cloudy Sky: Practical Guidance and the State of Cloud Security“ unter 1.400 Sicherheitsexperten in 11 Ländern, die alle öffentliche oder private Cloud-Services nutzen.

(ID:45574900)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/f0/dcf076154dec7241a774d7d91c95ed93/0131054135v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/e0/a4e03b9f78f3d3fcdd0ba3ed93533264/0131401971v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/d5/14d5efd497f11f13f698542ca3719a76/0130883884v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f4/af/f4af2ce326ead86fe00b3799411f818f/0131046027v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/22/54/2254f05b0c481c9db7dd3a7ef6614ce5/0130957487v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/53/28535033219468d81b9b0b5d884150ac/0131042905v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/04/3b/043b590037354e37ee37717c92722d49/0131021993v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8d/b2/8db20a4119ee1b680d4234208ea9d4b4/0131498241v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/36/20/3620894bcf3a1edcb777a752789fc7ee/0131059216v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5d/2a/5d2a143af419fd3f4532e312c30aebdf/0131414568v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/df/2a/df2a8e9b94e67d9df9f18cba1a17915c/0131349649v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/9e/fb/9efb713bc5316df064c44a7681ed32f3/0129327209v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/23/f0234e399bf3f55121ffb11838789eff/0131476390v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/7d/12/7d1283193b77fa14584f7ecf758d0c44/0131036636v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/6c/686cc778b54e4/flexera-no-tagline-rgb-full-color.png)

:fill(fff,0)/p7i.vogel.de/companies/65/a4/65a4b6173962d/cloudgrmany-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/p7i.vogel.de/wcms/d1/3a/d13aa01d5f1125e467e919c657461bad/0126153805v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/4d/6c4dc6301330248ca4a345613d256d20/0125831551v1.jpeg)