Azure Key Vault von Microsoft Verschlüsselung in der Cloud

Der neue Cloud-Dienst Azure Key Vault von Microsoft soll dabei helfen sensible Daten in der Cloud zu verschlüsseln und den Schlüssel auch selbst aufzubewahren. Die lokale Speicherung von Schlüsseln ist nicht mehr notwendig und Cloud-Anwendungen, die verschlüsselt funktionieren, können direkt mit Azure Key Vault zusammenarbeiten.

Anbieter zum Thema

Im Rahmen der Verschlüsselung und sicheren Aufbewahrung der Schlüssel arbeitet Microsoft Azure Key Vault auch mit anderen Diensten in Microsoft Azure zusammen, zum Beispiel Azure Active Directory. Die Anwendungen, die Zugriff auf verschlüsselte Daten erhalten sollen, zum Beispiel in verschlüsselten Datenbanken, erhalten keinerlei Zugriffe auf den Schlüssel dahinter. Auch Microsoft, NSA oder andere Stellen können die Schlüssel nicht sehen. Auf Dauer möchte Microsoft in Key Vault auch die Schlüssel für lokale Dienste anbieten, nicht nur verschlüsselte Daten in der Cloud.

Nur der Anwender, der seine Daten in der Cloud verschlüsselt hat, kann auf seinen Schlüssel in Azure Key Vault zugreifen. Wer die Schlüssel verwendet ist in Microsoft Azure durch die Logdateien einsehbar. Die Kosten von Microsoft Azure Key Vault hängen davon ab, welche und wieviele Daten verschlüsselt werden. Die Einrichtung der Umgebung zeigt Microsoft in der Dokumentation zu Microsoft Azure Key Vault. Die Einrichtung ist schnell abgeschlossen, was ein deutlicher Vorteil gegenüber lokal betriebenen Hardware Security Module (HSM) darstellt.

Die Verschlüsselung in Key Vault erfolgt laut Microsoft nach den Federal- Information-Process-Standard (FIPS)-140-2 Level 2-Richtlinien für Sicherheit sowie der Common-Criteria-EAL4+ -Zertifizierung.

Darum ist Azure Key Vault sinnvoll

Die zentrale Aufgabe von Azure Key Vault besteht darin, dass Schlüssel für die Verschlüsselung und Kennwörter an einer zentralen Stelle sicher speicherbar und jederzeit abrufbar sind. Je mehr verschlüsselte Daten Anwender oder Unternehmen benötigen, und damit auch Schlüssel aufbewahren müssen, desto sinnvoller ist eine zentrale Speicherung der Schlüssel. Das erfolgt in Unternehmen meistens in speziellen Appliances, Hardware Security Module (HSM) genannt. Dort werden alle Schlüssel und Kennwörter abgelegt, die im Unternehmen zur Entschlüsselung von Workloads oder Clouddiensten benötigt werden. Die Verwaltung dieser teuren Geräte ist kompliziert und nicht alle Endanwendungen oder Cloud-Dienste unterstützen ein HSM. Hardware Security Module müssen erworben, lizenziert, implementiert, verwaltet und gesichert werden. Dazu kommen Leistungsprobleme, wenn mehrere Benutzer gleichzeitig Zugriff auf die Entschlüsselungsschlüssel nehmen wollen.

Azure Key Vault lagert die Funktionen solcher HSMs in die Cloud und ermöglicht dadurch verschiedenen Cloud-Anwendungen Daten zu entschlüsseln und zu verschlüsseln. Durch die sichere Aufbewahrung des Schlüssels, lässt sich die Sicherheit sensibler Daten deutlich erhöhen, ohne gleichzeitig die Komplexität für Anwender zu erhöhen. Unternehmen können sich damit den Betrieb von HSMs ersparen.

SQL Server und VMs sicher verschlüsseln

Sinnvolles Einsatzgebiet ist die SQL-Server-Verschlüsselung und die Verwendung von Transparent Data Encryption (TDE), zusammen mit VMs in Microsoft Azure, die auf SQL Server 2014/2016 setzen. Zusätzlich lassen sich auch VMs in Microsoft Azure durch Key Vault effizient verschlüsseln und dadurch sicher betreiben. Vor allem bei der Verwendung sensibler Daten oder für Big Data-Umgebungen ist ein solcher Schutz sinnvoll. Da sich Key Vault selbst gut skalieren kann, sinkt die Abfrageleistung eines virtuellen SQL-Servers nicht, wenn die Daten entschlüsselt werden müssen. Solche Vorgänge sind bei lokalen HSM-Appliances wesentlich teurer und komplizierter umzusetzen.

Auch die virtuellen Festplatten von VMs in Microsoft Azure lassen sich mit Azure Key Vault nutzen. Die Azure Disk Encryption arbeitet also bereits mit Azure Key Vault zusammen. Verwalten lässt sich der Dienst über das Azure-Portal oder mit der PowerShell. Dadurch lassen sich auch Skripte erstellen, mit denen Administratoren schneller und einfacher Schlüsselspeicher erstellen können. In der Azure-PowerShell stehen dazu neue CMDlets zur Verfügung. Um einen neuen Key Vault anzulegen, verwenden Sie zum Beispiel:

New-AzureRmKeyVault -VaultName 'ContosoKeyVault' -ResourceGroupName 'ContosoResourceGroup' -Location 'East Asia'Die ausführliche Vorgehensweise dazu ist in der Dokumentation von Microsoft Azure zu lesen.

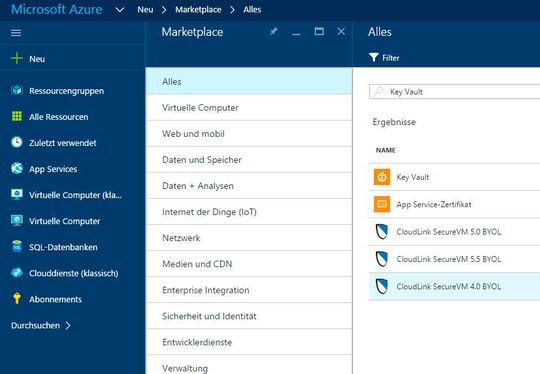

CloudLink Secure VM und Azure Key Vault

Als zentrales Element zum Verschlüsseln von virtuellen Festplatten kann in Microsoft Azure die CloudLink Secure VM genutzt werden. Mit dieser VM lassen sich Festplatten auf Basis von Bitlocker, aber auch mit Linux-Verschlüsselung verschlüsselt werden. Die Schlüssel bleiben standardmäßig innerhalb der CloudLink-VM gespeichert, lassen sich jetzt aber in Azure Key Vault ablegen. Zusammen mit Azure Key Vault und CloudLink Secure VM können Unternehmen VMs zentral verschlüsseln, und zwar mit den Bordmitteln im Betriebssystem.

Die Verwaltung erfolgt ebenfalls zentral. Beim Starten einer VM meldet sich das Betriebssystem an der CloudLink-VM und fordert die Entschlüsselung an. Dazu arbeiten die virtuellen Server in Microsoft Azure auch mit virtuellen TPM-Chips. Die Entschlüsselung erfolgt automatisiert in Zusammenarbeit mit dem virtuellen Betriebssystem, der CloudLink-VM und mit Azure Key Vault. Das System unterstützt Windows und Linux, in den Varianten, die auch in Microsoft Azure verfügbar sind.

Always Encrypted in SQL Server 2016 und Azure SQL

Die neue Funktion „Always Encrypted“ in SQL Server 2016 und Azure SQL ermöglicht es, dass Daten in bestimmten Spalten generell immer verschlüsselt sind, auch wenn eine Anwendung Zugriff auf die Spalten nimmt. Sinnvoll ist das zum Beispiel für Kreditkartennummern oder anderen wichtigen Personalinformationen. Während in den Vorgängerversionen die Daten nur auf der Festplatte verschlüsseln konnten, haben Unternehmen mit SQL Server 2016 und Azure SQL auch die Möglichkeiten Daten während der Verwendung zu verschlüsseln. Das ist bei produktiver Anbindung der Cloud, vor allem Microsoft Azure, ein wichtiger Sicherheitsaspekt.

Auch bei der Verwendung von In-Memory-Technologien spielt die Sicherheit eine wichtige Rolle. Hier lassen sich jetzt ebenfalls Daten im laufenden Betrieb verschlüsseln, ohne dass die Leistung einbricht. In-Memory-Tabellen auf OLTP-Basis, unterstützen in SQL Server 2016 Transparente Datenverschlüsselung (TDE). Das heißt, auch im Arbeitsspeicher abgelegte Tabellen werden umfassend verschlüsselt. Die Schlüssel dazu lassen sich in Azure Key Vault ablegen.

Nutzen Entwickler verschlüsselte Daten mit lokalen SQL-Servern und replizieren diese über das Internet zur Cloud, werden die Daten zu keinem Zeitpunkt entschlüsselt. Das heißt, von der Speicherung, über die Replikation, bis hin zum Übertragen in die Cloud, bleiben die Daten verschlüsselt. Speichern Anwender zum Beispiel heikle Daten, wie Informationen von Patienten in einer Datenbank, lassen sich die Spalten verschlüsseln. Die Anwendungen, die auf diese Spalte zugreifen, können natürlich die verschlüsselten Daten verwenden, allerdings können Angreifer die abgefragten Daten nicht abfangen, da sie auch beim Übertragen zwischen Datenbank und Anwendung verschlüsselt bleiben. Die Anwendungen, die auf die verschlüsselten Daten zugreifen, erhalten den Zugriffsschlüssel. Der Schlüssel ist in der Anwendung gespeichert, auch Administratoren haben keinen Zugriff auf diesen Schlüssel. Erst in der Anwendung werden die Daten lesbar gemacht. Die Verbindung und Absicherung erfolgt durch Azure Key Vault.

Fazit

Unternehmen, die mit verschlüsselten Anwendungen oder hochsensiblen Daten in der Cloud arbeiten, profitieren von den Möglichkeiten mit Microsoft Azure Key Vault. Zusammen mit CloudLink Secure VM lassen sich hochsensible VMs zuverlässig mit Bordmitteln verschlüsseln, zentral verwalten und die Schlüssel sicher und ebenfalls zentral speichern. Es spielt dabei keine Rolle, ob in Microsoft Azure virtuelle Linux-Server oder Server auf Basis von Windows Server 2012 R2 oder Windows Server 2016 betrieben werden. Vor allem für virtuelle SQL-Server in Microsoft Azure bietet Azure Key Vault echte Vorteile.

Artikelfiles und Artikellinks

(ID:44290430)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/ae/f1/aef1db70325fb40dde674f774f583eb5/0130594750v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/ff/3bfffe7201cab3bb7cb2988549db0c39/0131528304v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/91/d29106faa9c797de960292838ae455ee/0131601665v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/78/39/78393d4add08a8ef46e4ac1cbfddadbd/0131124773v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/31/df/31df70dc9aba2df0756027ace9211392/0131107808v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/f2/16f28feaa8303c945c89d00f4bb729cd/0131061532v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/db/25/db25b42919c7b89e74159db9b83009cb/0131107828v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/be/fb/befb8db9f26b45c7d428f861f1efb8c0/0131549908v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/fe/b7/feb71e254300b6fbb7068fce0a094d7d/0131548512v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/01/8f/018fbf10657dc3731cd869bc69ba5570/0130772709v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/67/d2/67d2826999d0ccbbb938fedc53387e33/0131077259v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/14/d5/14d5efd497f11f13f698542ca3719a76/0130883884v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/0e/19/0e19eb5a1ab074734c0597eacdbf030c/0131327372v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2e/04/2e041e93b1d72f6580291bb5f234b5c5/0130963060v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/81/bf/81bf238709bbe95944c3060987a03a87/0130887672v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b6/f7/b6f78db91e856c49b8cdb62d1ac26bdc/0130861223v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/16/c8/16c8ff5b6ee25fe71508977862c68645/0131567078v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/dc/f0/dcf076154dec7241a774d7d91c95ed93/0131054135v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a4/96/a4960aec18b7dc7f0d33194dafdf44b8/0131065219v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e3/7a/e37a853307b036842e48949f5a0f3826/0130736761v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/2d/682dd583dcc4c/fsas-afc-horizontal-2-positive-rgb-nov24.png)

:fill(fff,0)/images.vogel.de/vogelonline/companyimg/135400/135488/65.jpg)

:fill(fff,0)/p7i.vogel.de/companies/68/6c/686cc778b54e4/flexera-no-tagline-rgb-full-color.png)

:quality(80)/p7i.vogel.de/wcms/26/47/2647f951ef5b9310e5894ff8f913fed1/0128174692v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/2b/3e/2b3ef21a6d02761196e8fdf6ddc39f9f/0125209208v1.jpeg)