Anbieter zum Thema

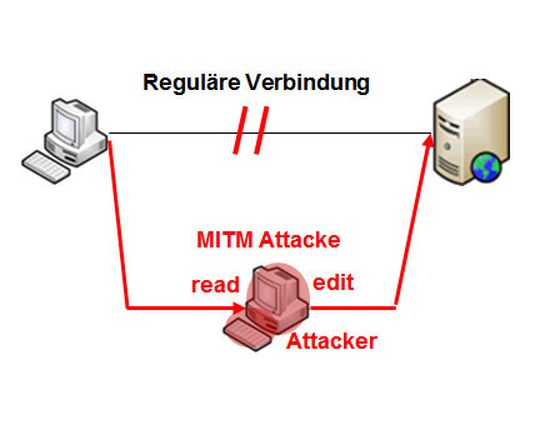

Hierbei handelt es sich um eine Attacke, bei der Daten über eine Zwischenstation an den Empfänger gesendet werden, ohne dass der Empfänger merkt, dass seine Daten schon gelesen oder sogar verändert wurden.

7. Distributed Denial of Service Attacke (DDoS)

Diese Attacke zielt auf Überlastung von Ressourcen (Webserver, Router, Gateway, …) durch das massenhafte Senden von Anfragen oder Datenpaketen. Ergebnis ist der Ausfall von Ressourcen und Services bzw. des Netzwerkes.

8. Verlust von Identitäten, Passwörtern und PIN-Codes

Die Nachrichten sind voll von Beispielen für Identitätsraub und Veröffentlichungen ganzer Kundendatenbanken z. B. Apple. Deshalb kommt der Authentifizierung und Autorisierung (Access-Management) bei der Cloud-Nutzung eine besondere Bedeutung zu.

9. Datenschutzverstöße

Neben Vertraulichkeit, Integrität und Verfügbarkeit müssen weitere Datenschutzvorgaben durch die Unternehmen gewährleistet oder deren Einhaltung kontrolliert werden, wie z. B. Aufbewahrungspflichten, Löschpflichten, Trennungsgebot und Verwendungsnachweis.

Unabhängig von Standort des Cloud-Providers ist es für Cloud-Nutzer aufwändig, Verstöße gegen diese globalen Datenschutzanforderungen zu verhindern oder aufzudecken.

10. Innentäter

Sowohl im eigenen Haus als auch beim Provider gibt es Administratoren mit erhöhten Zugriffsrechten, die ein erhebliches Gefahrenpotential darstellen. Privilegierte Benutzerkonten, besonders die, die ein Cloud-Kunde nicht überwachen kann, stellen damit zentrale Schwachstellen dar. Der Handel mit Unternehmensdaten oder Steuersünder-CDs ist inzwischen ein einträgliches Geschäft.

Aussagekräftige Risikobetrachtung

Bei genauerer Analyse finden sich in jeder Branche und in jeder Cloud-Umgebung weitere Risiken, da nicht nur personenbezogene Daten zu den Hackerzielen gehören, sondern in besonderen Maße Geschäfts- und Entwicklungsunterlagen.

So erstaunt schon das Ergebnis einer Studie des Ponemon Institute „The State of Data centric Security“, welche besagt, das Unternehmen häufig nicht wissen, wo sensiblen Unternehmensdaten gelagert werden, welchen Schutzbedarf diese Daten besitzen und wie diese Daten ausgetauscht werden. Das heißt zu einer aussagekräftigen Risikobetrachtung gehört eine Schutzbedarfsfeststellung für die Unternehmensdaten sowie deren sinnvolle Klassifizierung. Besonders für die Planung einer hybriden Cloud-Lösung benötigen Unternehmen ein schlüssiges Konzept zur Datenklassifizierung.

Ein effizientes Risikomanagement kann Trends bezüglich der unterschiedlichsten Bedrohungen rechtzeitig anzeigen und damit die Reaktionsmöglichkeiten für die Unternehmen erhöhen.

Themenschwerpunkt: In die Cloud? JA, aber überlegt!

Dieser Artikel ist der zweite Teil einer sechsteiligen Reihe, die sich mit grundlegenden Aspekten rund um Cloud Computing beschäftigt.

Die Themen im Überblick:

Teil 1:Einführung: Ist-Situation Cloud Computing

Teil 2 – Risikoanalyse mit speziellen Cloud-Risiken

Teil 3:Wirtschaftlichkeitsbetrachtungen für die Cloud-Einführung

Teil 4:Identitäts- und Access Management in der Cloud

Teil 5:IT-Sicherheit in der Cloud

Teil 6:Rechtliche Rahmenbedingungen

(ID:42937263)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/a7/08/a70864697c140742ad03eda65f774709/0129076511v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/b5/6bb58e464d8ca07bf98aab19ad5eea65/0130686962v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/b8/bfb8f9651c7d1ccaebc08b33afa53366/0130623912v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/87/eb/87ebf492a1e92a66a783389ca150bb99/0130637293v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/12/e8/12e8e80c814dc6e03769723de7571300/0130149407v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/f8/8cf8929a041c15e68c5fef5f2a885ff4/0130854443v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b9/ab/b9abcc47b0d4eb590a5d31f10403cc5e/0130637661v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/e5/6ce56356b5ba58bc9c42213831c1e5ab/0129332626v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/68/92685fa591c726e9de7a2f4e6cb8c914/0130080545v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d1/09/d10977a1e378af59c8b855713faa89f9/0130676683v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/68/da/68da1dc3d5dc40b3a50c3fdb97591b2b/0130759963v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/bb/13bb0b64bdfb76099b3717c8c77801a9/0130661197v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/99/63/9963c80be7196716ac9dead2e32e9aaa/0130652477v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/44/f04459d788d03f2ef9387d294e939fe2/0130563051v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/f5/eef50ba29e43512276eb0594fc88b172/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/5c/83/5c83a097a2d1eaad711a4e82f1637624/0130522984v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/97/d697130c8b1f306dc26ea6b0314015e1/0130497029v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/da/82da1b1d0cfe1325f7caeaf6c66aedb5/0130578270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/06/ca/06ca65068768040c626f5f7b09f0388a/0130795311v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/68/6c/686cc778b54e4/flexera-no-tagline-rgb-full-color.png)

:fill(fff,0)/p7i.vogel.de/companies/65/a4/65a4b6173962d/cloudgrmany-logo.png)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/p7i.vogel.de/wcms/12/01/12010b361682eba26ffdcf43866579b6/0130128472v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d2/38/d238c2fcfdd4a4e627c536e1fbce3796/0128962917v1.jpeg)