Speichern am Netzwerkrand Was CIOs beim Edge Computing beachten müssen

Die Digitalisierung eröffnet Unternehmen dank neuer Technologien vielfältige Möglichkeiten, sich weiterzuentwickeln. Themen wie Künstliche Intelligenz, Machine Learning und Cloud Computing sind allgegenwärtig – und CIOs sind gefordert, Anwendungsmöglichkeiten für das eigene Unternehmen aufzuzeigen, um sich zukunftssicher aufzustellen und sich einen Vorteil gegenüber der Konkurrenz zu verschaffen.

Anbieter zum Thema

Dies gilt insbesondere für Edge Computing. Schließlich kann eine Edge-Implementierung dem Kunden neue Erfahrungen ermöglichen, bei der Entwicklung neuer Produkte und Lösungen helfen sowie neue Geschäftsmodelle erschließen – warum sollten CIOs also nicht so schnell wie möglich damit starten?

Auch wenn niemand neuen disruptiven Technologien im Weg stehen will, müssen CIOs objektiv alle Fakten betrachten und bewerten, die mit diesen neuen Technologien einhergehen – insbesondere im Hinblick darauf, wie sich Edge Computing auf das Sicherheitsportfolio des Unternehmens auswirkt. Dabei ist ein einheitlicher Ansatz für das Datenmanagement in Bezug auf Speicherung, Sicherheit und Zugänglichkeit essentiell. Die Sicherheit der Daten muss genauso von Anfang an im Fokus stehen wie die neuen Anwendungsmöglichkeiten und Chancen, die sich aus Edge Computing ergeben.

Sicherheit als zentraler Faktor

Die Edge stellt CIOs vor eine Vielzahl neuer Sicherheitsherausforderungen – besonders jene, die sich gewöhnlich nur mit der Datenspeicherung im Rechenzentrum auseinandersetzen. Im Rahmen eines Edge-Set-ups werden die Daten näher an der Quelle verarbeitet, weg vom zentralen Rechenzentrum, das physisch sicherer ist.

Aus diesem Grund ist es unerlässlich, dass CIOs gleich zu Beginn umfassende Sicherheitsmaßnahmen in ihre Überlegungen für eine Edge-Implementierung einplanen. Wenn der Sicherheitsaspekt erst nach der Festlegung der Unternehmensziele betrachtet wird, ergeben sich zweifellos Schwierigkeiten.

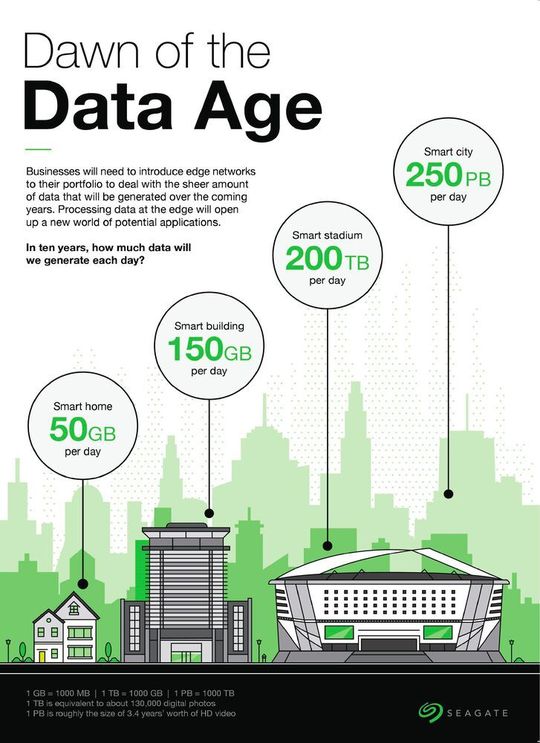

Erst aufgrund der schieren Datenmenge, die durch die zunehmend vernetzte Welt in den kommenden Jahren anfallen wird, ergibt sich die Notwendigkeit für Edge Computing. Laut der Studie „DataAge 2025“ von IDC und Seagate sind 90 Prozent der im Jahr 2025 erzeugten Daten sicherheitsrelevant und müssen geschützt werden. Je mehr Daten es sind, desto höher ist die Anfälligkeit für beispielsweise Cyber-Angriffe. Aus diesem Grund muss die Sicherheit auf Basis intelligenter Datenspeicherung und Data-at-Rest-Verschlüsselung im Mittelpunkt der Edge-Computing-Pläne eines jeden Unternehmens stehen. In Verbindung mit den steigenden physischen Bedenken – denn durch die Dezentralität von Edge Computing müssen mehrere Standorte gesichert werden – wird deutlich, dass es sich um eine komplexe Herausforderung handelt, die methodisch betrachtet werden muss.

Geplantes Wachstum

Bei der Implementierung von Edge Computing geht es darum, das Geschäftswachstum voranzutreiben und neue Kundenerfahrungen sowie Geschäftsmöglichkeiten zu schaffen. Dies bedeutet aber auch, dass sich das Geschäftsfeld der Unternehmen erweitert – und damit auch die Komplexität steigt. Für CIOs geht es daher darum, einen Datenmanagementplan zu erstellen, der sich flexibel an die Edge-Strukturen anpassen lässt, vor allem wenn diese wachsen. Dieser Plan muss es dem Unternehmen auch ermöglichen, schnell zu skalieren und gleichzeitig Sicherheit und Kosteneffizienz zu gewährleisten.

Neben der Berücksichtigung der Unternehmensanforderungen muss die Edge-Computing-Strategie eines CIOs auch die Pläne und Ziele anderer Unternehmensabteilungen berücksichtigen. Dabei kann ein CIO vergleichsweise schnell zwischen die Fronten geraten: Auf der einen Seite fordern die OT-Teams (Operational Technology) des Unternehmens Edge-Computing-Ausgaben, die ihnen helfen, leistungsstarke Echtzeitanalysen von Produktionsumgebungen oder für ihre Supply-Chain-Technologie bereitzustellen, während die IT-Teams eher einen konservativen Ansatz wählen würden.

Das heißt, dass die Strategie einerseits flexibel sein muss, um mit den aktuellen Geschäftsanforderungen zu skalieren, andererseits muss sie die unterschiedlichen Prioritäten innerhalb eines Unternehmens vereinen – und das alles, ohne den Sicherheitsaspekt aus den Augen zu verlieren.

Vorteile nutzen

Die Architektur mobiler Edge-Anwendungen kann jedoch die Aufrechterhaltung einer effektiven Sicherheitsstruktur erleichtern. Durch die Speicherung von Daten an der Edge lässt sich ein Großteil des Datentransfers zwischen Geräten und der Cloud vermeiden. So ist es Unternehmen möglich, sensible Informationen auf dem Gerät zu filtern und nur die wesentlichen Daten an das zentrale Rechenzentrum zu übertragen.

Dies erleichtert es Unternehmen, den richtigen Rahmen für Sicherheit und Compliance zu schaffen, um Audits und neue Vorschriften einzuhalten.

CIOs in der Verantwortung

Wenn es um die Implementierung von Edge-Computing-Modellen geht, müssen CIOs hauptverantwortlich für die Planung und Umsetzung sein. Letztlich sind sie für den Zustand und die Sicherheit aller Unternehmensdaten verantwortlich, und wie die DataAge-2025-Studie zeigt, nehmen die weltweit erzeugten Daten in den kommenden Jahren exponentiell zu. Durch die Dezentralisierung der Daten dank Edge Computing wird das Aufgabengebiet des CIO immer umfangreicher und komplexer. Zudem entwickelt sich die Rolle des CIO aufgrund neuer und sich verändernder Technologien, die neue Möglichkeiten eröffnen, stetig weiter. Diese Entwicklung bietet den CIOs die Chance, entscheidenden Einfluss auf das Wachstum und die künftige Ausrichtung des Unternehmens zu nehmen.

*Der Autor: Ravi Naik, Chief Information Officer bei Seagate Technology.

(ID:45963487)

:quality(80)/p7i.vogel.de/wcms/c5/45/c54568adfee2a4c6ed992a94abebdb5e/0126992413v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/13/3f/133f5ccfbd6ce74a4f52ca35ea85669f/0127552212v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/43/e4/43e42f37cc71f12e6ae46717e700644e/0126701619v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/b8/3bb80b6a0c2e58c6adbe7b40df86aa12/0130692502v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/e8/38/e8387251b85fc72e0f56d2fa1915043d/0129328744v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/95/d6/95d6c599b3ff7ee542b413a6bf68af69/0129076535v2.jpeg)

:quality(80)/p7i.vogel.de/wcms/28/54/2854cf560700e68b9c300a69e38a0051/0130725686v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ad/be/adbeb2053f2e208182d6aecc5f0527a9/0130563010v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6b/b5/6bb58e464d8ca07bf98aab19ad5eea65/0130686962v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/bf/b8/bfb8f9651c7d1ccaebc08b33afa53366/0130623912v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/8c/f8/8cf8929a041c15e68c5fef5f2a885ff4/0130854443v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/b9/ab/b9abcc47b0d4eb590a5d31f10403cc5e/0130637661v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/6c/e5/6ce56356b5ba58bc9c42213831c1e5ab/0129332626v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/68/92685fa591c726e9de7a2f4e6cb8c914/0130080545v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/92/7d/927d139d77b235b59a0a3975450a2b36/0130623645v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/73/3c/733c6e49053af9da213c62786381d99f/0130764286v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ed/87/ed8736581da1c7607b1e23cc8d32989b/0130709202v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f0/44/f04459d788d03f2ef9387d294e939fe2/0130563051v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/ee/f5/eef50ba29e43512276eb0594fc88b172/0130533152v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/d6/97/d697130c8b1f306dc26ea6b0314015e1/0130497029v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/82/da/82da1b1d0cfe1325f7caeaf6c66aedb5/0130578270v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/c1/b5/c1b5406bdacb5ff775082a51deb7d77c/0130769337v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/f1/fe/f1fe73fd1e1f334fb3880f1bf3000ba1/0130815008v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/89/c4/89c464ef0989820a7ec2fa902a58b1c6/0130723060v1.jpeg)

:fill(fff,0)/p7i.vogel.de/companies/67/dd/67dd21da675be/logo-horizontal-rgb.svg)

:fill(fff,0)/p7i.vogel.de/companies/68/6c/686cc778b54e4/flexera-no-tagline-rgb-full-color.png)

:fill(fff,0)/p7i.vogel.de/companies/69/6f/696f5d0545dbe/yorizon-logo-schwarz.png)

:quality(80)/p7i.vogel.de/wcms/9a/02/9a02ee583358c064c25898a8a8656f2e/0124320218v1.jpeg)

:quality(80)/p7i.vogel.de/wcms/3b/a6/3ba6964b780d0e300ad46b968b85bdf7/0124348158v1.jpeg)